-

Última Versión

-

Sistema Operativo

Windows XP / XP64 / Vista / Vista64

-

Ránking Usuario

Haga clic para votar -

Autor / Producto

-

Nombre de Fichero

VMware-player-2.0.5-109488.exe

-

MD5 Checksum

60265438047259b23ff82fdfe737f969

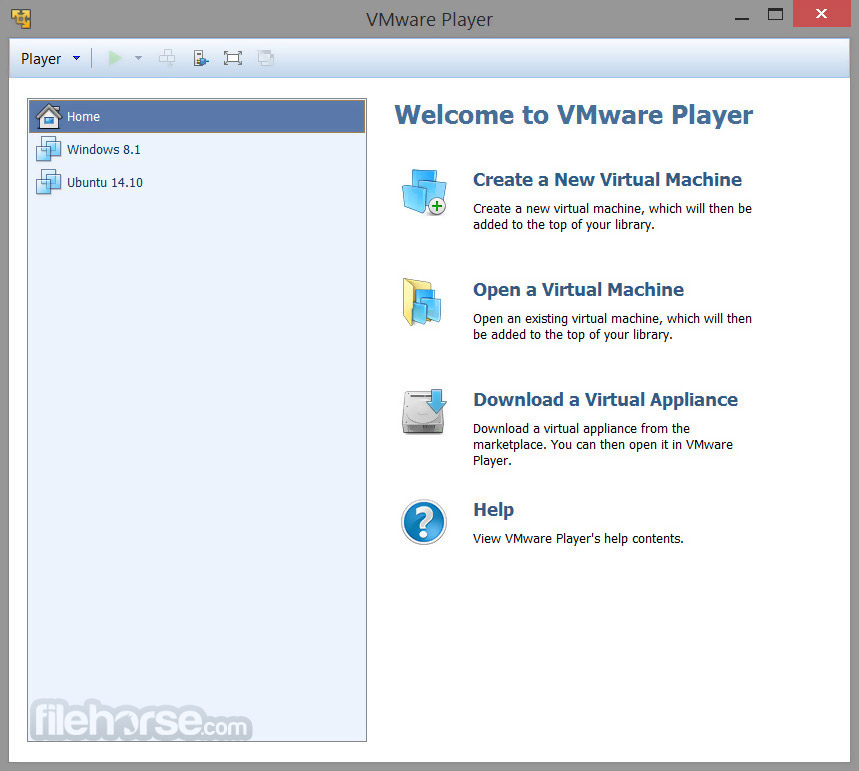

En ocasiones, las últimas versiones del software pueden causar problemas al instalarse en dispositivos más antiguos o dispositivos que ejecutan una versión anterior del sistema operativo. Los fabricantes de software suelen solucionar estos problemas, pero puede llevarles algún tiempo. Mientras tanto, puedes descargar e instalar una versión anterior de VMware Player 2.0.5 Build 109488.

Para aquellos interesados en descargar la versión más reciente de VMware Workstation Player o leer nuestra reseña, simplemente haz clic aquí.

Todas las versiones antiguas distribuidas en nuestro sitio web son completamente libres de virus y están disponibles para su descarga sin costo alguno.

Nos encantaría saber de ti

Si tienes alguna pregunta o idea que desees compartir con nosotros, dirígete a nuestra página de contacto y háznoslo saber. ¡Valoramos tu opinión!

Qué hay de nuevo en esta versión:

Jugador 2.0.5 resuelve los siguientes problemas de seguridad:

Configuración de ActiveX bit de cierre:

- a partir de esta versión, VMware ha establecido el bit de cierre en sus controles ActiveX. Ajuste el bit de cierre se asegura de que los controles ActiveX no se ejecute en Internet Explorer (IE), y evita los problemas de seguridad que implican los controles ActiveX en IE. Consulte el artículo de KB 240797 disponibles de Microsoft y las referencias relacionadas en este tema.

- las vulnerabilidades de Seguridad han sido reportados para los controles ActiveX proporcionada por VMware cuando se ejecuta en el IE. Bajo circunstancias específicas, la explotación de estos controles ActiveX podría resultar en la denegación de servicio o permitir la ejecución de código arbitrario cuando el usuario navega por un sitio Web malintencionado o abre un archivo malicioso en el navegador IE. Un intento de ejecutar controles ActiveX no seguros en Internet Explorer podría resultar en ventanas pop-up de alerta al usuario.

- Nota: es decir, puede ser configurado para ejecutar controles ActiveX no seguros sin preguntar. VMware recomienda mantener la configuración predeterminada es decir, que solicita cuando las acciones inseguras son solicitados.

- Antes, VMware había publicado artículos de knowledge base, KB 5965318 y KB 9078920 en cuestiones de seguridad con los controles ActiveX.

- Para evitar scripts maliciosos que se aprovechan de los controles de ActiveX, no permiten inseguro objetos ActiveX en la configuración de su navegador. Como mejor práctica, no navegar por sitios Web que no son de confianza como administrador y no haga clic en ACEPTAR o Sí si se le pide por el IE para permitir que ciertas acciones.

- Las Vulnerabilidades y Exposiciones Comunes ha asignado los nombres CVE-2008-3691, CVE-2008-3692, CVE-2008-3693, CVE-2008-3694, CVE-2008-3695, CVE-2007-5438, y CVE-2008-3696 a los problemas de seguridad con VMware controles ActiveX.

Actualizar a FreeType:

- FreeType 2.3.6 resuelve una vulnerabilidad de desbordamiento de entero y otras vulnerabilidades que pueden permitir a los usuarios maliciosos para ejecutar código arbitrario o podría causar una denegación de servicio después de la lectura de un archivo creado con fines malintencionados. Esta versión actualiza FreeType a su última versión 2.3.7.

- Las Vulnerabilidades y Exposiciones Comunes ha asignado los nombres CVE-2008-1806, CVE-2008-1807, y CVE-2008-1808 a los problemas resueltos en FreeType 2.3.6.

Actualizar a el Cairo:

- el Cairo 1.4.12 resuelve una vulnerabilidad de desbordamiento de entero que puede permitir a usuarios maliciosos para ejecutar código arbitrario o podría causar una denegación de servicio después de la lectura de una forma malintencionada archivo PNG. Esta versión actualiza el Cairo a su última versión 1.4.14. Las Vulnerabilidades y Exposiciones Comunes ha asignado el nombre CVE-2007-5503 para que el asunto se resuelva en el Cairo 1.4.12.

OperaOpera 109.0 Build 5097.59 (64-bit)

OperaOpera 109.0 Build 5097.59 (64-bit) iTop VPNiTop VPN 5.4.0 - Fast, Safe & Secure

iTop VPNiTop VPN 5.4.0 - Fast, Safe & Secure PhotoshopAdobe Photoshop CC 2024 25.7 (64-bit)

PhotoshopAdobe Photoshop CC 2024 25.7 (64-bit) iAnyGoTenorshare iAnyGo 4.0.15

iAnyGoTenorshare iAnyGo 4.0.15 Opera GXOpera GX 109.0.5097.62 (64-bit)

Opera GXOpera GX 109.0.5097.62 (64-bit) Adobe AcrobatAdobe Acrobat Pro 2024.002.20687

Adobe AcrobatAdobe Acrobat Pro 2024.002.20687 BlueStacksBlueStacks - Play on PC 5.21.150

BlueStacksBlueStacks - Play on PC 5.21.150 Hero WarsHero Wars - Online Action Game

Hero WarsHero Wars - Online Action Game Data Recovery4DDiG Windows Data Recovery 9.8.6

Data Recovery4DDiG Windows Data Recovery 9.8.6 TradingViewTradingView - Trusted by 60 Million Traders

TradingViewTradingView - Trusted by 60 Million Traders

Comentarios y Críticas de Usuarios